Puna administratorska prava za windows xp. Administriranje naloga u Windows XP-u. Alternativni način za postavljanje administratorskih prava u Windowsu

Sadržaj članka:

U svakom preduzeću u kojem računare/softver opslužuju adekvatni ljudi, obični korisnici računara nemaju nikakva administratorska prava za njih, što značajno smanjuje rizik od brisanja važnih sistemskih fajlova, instaliranja nerazumljivih softver i druga čuda. Međutim, neki programi tvrdoglavo odbijaju raditi bez administratorskih prava - a što učiniti ako nema želje da se korisniku daju administratorska prava, ali postoji potreba za pokretanjem aplikacije?

U članku će se raspravljati o tome kako omogućiti običnom korisniku mogućnost pokretanja aplikacije, a ne mu dati administratorska prava na računaru. Govorit ćemo o dvije metode - manje ili više sigurnim (Dodjela prava na programsku mapu) i manje sigurnim (koristeći program RunAs).

Izdavanje prava na folder sa programom

Često su potrebna administratorska prava da bi program izveo bilo koju operaciju s datotekama u svojoj mapi - na primjer, određeni program mora zapisati podatke u svoju konfiguracijsku datoteku u mapu u kojoj je instaliran (na primjer, ovaj direktorij C: \ Programske datoteke (x86) \ Program). Možete pokušati da date potrebna korisnicima puna prava na ovu fasciklu. To se radi na sljedeći način:

- Kliknite desnim tasterom miša na fasciklu, otvorite Svojstva

- U Svojstvima morate otvoriti karticu Sigurnost.

- U zavisnosti od postavki na vašem računaru, ili " Dodati"ili" Promjena". U prvom slučaju, potrebno je da pritisnete dugme" Dodati", u drugom -" Promjena", nakon čega ćete najvjerojatnije morati unijeti podatke za administratorski račun. Nakon toga će se pojaviti prozor s gumbom" Dodati", koji ćete morati da pritisnete.

- Nakon pritiska na dugme " Dodati"dodajte sve potrebne korisnike. Da biste provjerili da li je korisničko ime ispravno uneseno, možete koristiti" Provjerite imena".

- Zatim dodamo puna prava dodanom korisniku - za to morate označiti okvir " Dozvole za ....", paragraf" Puna prava".

Pokretanje programa pod administratorskim nalogom sa običnog korisničkog računa

U tu svrhu će poslužiti program RunAs koji dolazi uz Windows. Radi praktičnosti njegove upotrebe, najlakši način je stvoriti cmd datoteku u koju treba staviti sljedeće:

C: \ WINDOWS \ system32 \ runas.exe / korisnik: \ / SAVECRED

Umjesto korisničke i korisničke domene, unesite podatke o korisničkom računu koji ima administratorska prava u domeni ili na računaru (u ovom slučaju umjesto korisničke domene upišite naziv računara). Umjesto putanje do programa, upišite putanju do željene exe datoteke.

U jednom od mojih članaka već sam pisao da možete dodavati i mijenjati svojstva korisničkih naloga kroz "Kontrolna tabla" - "Korisnički nalozi". Međutim, ova metoda je prikladnija za obične korisnike. Ali će administratoru sistema biti zgodnije da upravlja nalozima preko konzole "Upravljanje računarom" - "Lokalni korisnici i grupe".

Da biste pristupili Konzoli za upravljanje računarom, kliknite desnim tasterom miša na ikonu My Computer na radnoj površini i izaberite Upravljanje. Zatim otvorite odjeljak "Uslužni programi" i odaberite "Lokalni korisnici i grupe".

Snap-in “” je namijenjen kreiranju novih korisnika i grupa, upravljanju nalozima, postavljanju i resetovanju korisničkih lozinki.  Lokalni korisnik

Je račun kojem se mogu dodijeliti određene dozvole i prava na vašem računaru. Račun uvijek ima svoje ime i lozinku (lozinka može biti prazna). Također možete čuti drugačije ime korisničkog računa - računT

, a umjesto "korisničko ime" često kažu Ulogovati se

.

Lokalni korisnik

Je račun kojem se mogu dodijeliti određene dozvole i prava na vašem računaru. Račun uvijek ima svoje ime i lozinku (lozinka može biti prazna). Također možete čuti drugačije ime korisničkog računa - računT

, a umjesto "korisničko ime" često kažu Ulogovati se

.

Dopunski čvor Lokalni korisnici i grupe prikazuje listu korisničkih naloga: ugrađenih naloga (na primer, „Administrator“ i „Gost“), kao i naloge stvarnih korisnika računara koje ste kreirali.  Ugrađeni korisnički nalozi automatski se stvaraju kada Windows instalacija i ne može se izbrisati. Prilikom kreiranja novog korisnika, morat ćete mu dodijeliti korisničko ime i lozinku (po mogućnosti), kao i odrediti kojoj će grupi pripadati novi korisnik. Svaki korisnik može pripadati jednoj ili više grupa.

Ugrađeni korisnički nalozi automatski se stvaraju kada Windows instalacija i ne može se izbrisati. Prilikom kreiranja novog korisnika, morat ćete mu dodijeliti korisničko ime i lozinku (po mogućnosti), kao i odrediti kojoj će grupi pripadati novi korisnik. Svaki korisnik može pripadati jednoj ili više grupa.

Čvor prikazuje i ugrađene grupe i one koje je kreirao administrator (odnosno, vi). Ugrađene grupe se kreiraju automatski kada se instalira Windows.  Članstvo u grupi daje korisniku određena prava za obavljanje različitih radnji na računaru. Grupni korisnici Administratori

imaju neograničena prava. Preporučuje se da koristite samo administrativni pristup za sljedeće:

Članstvo u grupi daje korisniku određena prava za obavljanje različitih radnji na računaru. Grupni korisnici Administratori

imaju neograničena prava. Preporučuje se da koristite samo administrativni pristup za sljedeće:

- instalacije operativni sistem i njegove komponente (upravljački programi, sistemske usluge, servisni paketi);

- ažuriranje i vraćanje operativnog sistema;

- Instalacija programa i aplikacija;

- postavke kritični parametri operativni sistem (politika lozinki, kontrola pristupa, itd.);

- upravljanje evidencijama sigurnosti i revizije;

- arhiviranje i obnavljanje sistema itd.

Kao sistem administrator, morate imati nalog koji je član grupe administratora. Svi ostali korisnici na računaru moraju imati naloge koji su članovi grupe korisnika ili grupe naprednih korisnika.

Dodavanje korisnika u grupu Korisniki je najsigurniji, jer dozvole date ovoj grupi ne dozvoljavaju korisnicima da mijenjaju postavke operativnog sistema ili podatke drugih korisnika, instaliraju neki softver, ali i onemogućavaju pokretanje starih aplikacija. I sam sam se više puta susreo sa situacijom da stari DOS programi nisu radili pod nalogom člana grupe "Korisnici".

Grupa Iskusni korisnici Uglavnom podržano radi kompatibilnosti sa prethodnim verzijama Windowsa, za pokretanje necertificiranih i naslijeđenih aplikacija. Napredni korisnici imaju više dozvola od članova grupe korisnika i manje od administratora. Podrazumevane dozvole date ovoj grupi omogućavaju članovima grupe da promene određene postavke na računaru. Ako vam je potrebna podrška za aplikacije koje nisu certificirane za Windows, korisnici moraju biti članovi grupe Power Users.

Račun gost daje pristup računaru svakom korisniku koji nema nalog. Da biste poboljšali sigurnost vašeg računara, preporučuje se da onemogućite nalog gosta i konfigurišete pristup zajednički resursi PC za postojeće korisnike.

Sada da vidimo kako se kreira nalog preko konzole "Upravljanje računarom" - "Lokalni korisnici i grupe".

Kreirajte nalog

Prilikom instaliranja originalne verzije Windows XP-a (što znači ne sklapanje iz Zver ili slično) predlaže se kreiranje korisničkih računa računara. Morate stvoriti barem jedan račun pod kojim se možete prijaviti pri prvom pokretanju. Ali, po pravilu, u pravi zivot potrebno je kreirati nekoliko naloga za svakog korisnika koji radi na računaru, ili za grupu korisnika ujedinjenih zajedničkim zadatkom i dozvolama za pristup.

Da biste dodali novi nalog, otvorite dodatak "Lokalni korisnici i grupe" - odaberite fasciklu "Korisnici" - zatim u desnom prozoru kliknite desnim tasterom miša na prazan prostor - izaberite stavku "Novi korisnik":  U prozoru koji se pojavi unesite korisničko ime i opis. Također postavite lozinku za korisnika (možete pročitati kako doći do jake lozinke za račun).

U prozoru koji se pojavi unesite korisničko ime i opis. Također postavite lozinku za korisnika (možete pročitati kako doći do jake lozinke za račun).

Zatim konfigurirajte dodatne parametre - potvrdite ili poništite potvrdne okvire pored potrebnih stavki:  Možete poništiti potvrdni okvir pored “Zahtijevaj promjenu lozinke pri sljedećoj prijavi” i potvrditi okvire pored “Zabrani korisniku promjenu lozinke” i “Lozinka nikad ne ističe”. U tom slučaju korisnik neće moći sam promijeniti lozinku za svoj račun. To možete učiniti samo vi, ako radite pod administratorskim nalogom.

Možete poništiti potvrdni okvir pored “Zahtijevaj promjenu lozinke pri sljedećoj prijavi” i potvrditi okvire pored “Zabrani korisniku promjenu lozinke” i “Lozinka nikad ne ističe”. U tom slučaju korisnik neće moći sam promijeniti lozinku za svoj račun. To možete učiniti samo vi, ako radite pod administratorskim nalogom.

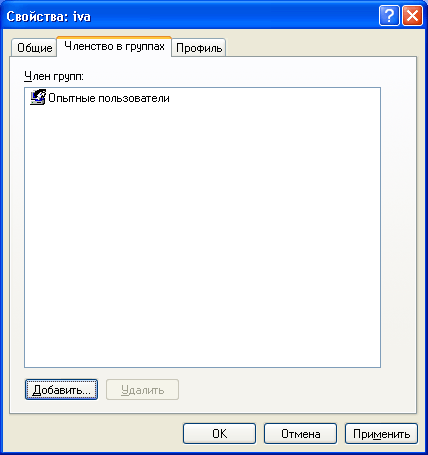

Nakon što pritisnete gumb "Kreiraj", novi račun će se pojaviti na popisu korisnika. Dvaput kliknite na njega i u prozoru koji se otvori idite na karticu "Članstvo u grupi". Ovdje kliknite na dugme "Dodaj" - "Napredno" - "Traži". Zatim odaberite grupu čiji bi korisnik trebao biti član (preporučuje se grupa Korisnici ili Profesionalni korisnici) i kliknite U redu u svim prozorima koji se pojave. Nakon toga, ovdje u kartici “Grupno članstvo” izbrišite sve grupe sa liste, osim one koju ste upravo odabrali. Pritisnite „OK“:  Dakle, kreirali ste novi nalog i dodali ga u grupu.

Dakle, kreirali ste novi nalog i dodali ga u grupu.

Sada recite korisniku (u našem slučaju Ivanov) ime njegovog naloga ( iva) i lozinku kako bi se mogao prijaviti. Na svim računarima u mreži, čijim resursima Ivanov treba pristup, morat će stvoriti isti račun s istim parametrima. Ako na bilo kom računaru na mreži ne postoji nalog za Ivanov i nalog „Gost“ je onemogućen, tada Ivanov neće moći da vidi zajedničke mrežne resurse ovog računara.

Ako korisnički račun više nije potreban, možete ga izbrisati. Ali kako bi se izbjegle razne vrste problema, preporučuje se deaktiviranje korisničkih računa prije brisanja. Da biste to učinili, kliknite desnim tasterom miša na naziv računa - odaberite "Svojstva" - u prozoru svojstava računa potvrdite okvir pored "Onemogući račun" i kliknite "U redu". Nakon što ste se uvjerili da ovo nije problem (gledajte mrežu nekoliko dana), možete bezbedno izbrisati nalog: kliknite desnim tasterom miša na naziv naloga i izaberite „Izbriši“ iz kontekstnog menija. Izbrisani korisnički račun i svi podaci povezani s njim ne mogu se vratiti.

Kontrole pristupa

Dakle, recimo da na jednom računaru radi nekoliko korisnika, a za svakog ste stvorili vlastiti račun prema gore opisanim pravilima. Ali odjednom se pojavila potreba za zatvaranjem pristupa nekim fasciklama ili datotekama na računaru za određene korisnike. Ovaj zadatak se rješava dodjeljivanjem određenih prava pristupa računarskim resursima.

Kontrole pristupa pruža korisnicima, grupama i računarima određena prava pristupa objektima (datotekama, fasciklama, programima itd.) preko mreže i na lokalnom računaru.

Kontrola pristupa korisnika lokalni računara vrši se promjenom parametara na kartici “ Sigurnost”U prozoru“ Svojstva ”:

Konfiguriranje sigurnosti za folder My Documents

Kartica „ Pristup”Isti prozor se koristi za kontrolu pristup mreži na deljene objekte (fajlove, fascikle i štampače) na računarima na mreži.

U ovom članku ćemo govoriti o kontroli pristupa lokalnih korisnika na objekte lokalni računar... Ova funkcija je dostupna samo u sistemu datoteka NTFS. Ako je računar sistem podataka NTFS, ali kartica "Sigurnost" nije prikazana, idite na "Start" - "Upravljačka ploča" - "Opcije mape". Na kartici Prikaz, u odeljku Napredne opcije, poništite izbor Koristite jednostavno dijeljenje fajlova (preporučeno)”I kliknite na “OK”:  Osnovni koncept povezan sa kontrolom pristupa je Dozvole

.

Osnovni koncept povezan sa kontrolom pristupa je Dozvole

.

Dozvole određuju vrstu pristupa koji korisnik ili grupa ima prema objektu ili njegovim svojstvima. Dozvole se primjenjuju na datoteke, mape, štampače, objekte registra. Da biste postavili ili promijenili dozvole za objekt, kliknite desnim gumbom miša na njegovo ime i odaberite Svojstva iz kontekstnog izbornika. Na kartici Sigurnost možete promijeniti dozvole za datoteku ili mapu tako što ćete označiti ili poništiti izbor u poljima pored željenih stavki na listi dozvola.

Za svakog korisnika možete postaviti vlastite dozvole. Prvo morate odabrati korisnika na listi, a zatim odrediti dozvole za tog korisnika. Na primjer, jednom korisniku se može dopustiti samo čitanje sadržaja određene datoteke (dozvola „ Čitanje”), Drugo - da izvršite izmjene u datoteci (dozvola“ Promjena"), A svim ostalim korisnicima treba u potpunosti zabraniti pristup ovoj datoteci (poništite sve okvire ispod stavke" Dopustiti", Ili označite sve okvire" Zabraniti”).

Da vidite sve efikasne dozvole za datoteke i fascikle na lokalnom računaru, odaberite “Svojstva” - “Sigurnost” - “Napredno” - “Efektivne dozvole” - “Odaberi” - “Napredno” - “Traži”, odaberite naziv željenog korisnika i kliknite "U redu". Stavke označene potvrdnim okvirima su dozvole za ovog korisnika:  U istom prozoru možete vidjeti kartice “Dozvole”, “Revizija”, “Vlasnik”. Neću se detaljnije zadržavati na njima u okviru ovog članka, jer već se ispostavilo da je previše obimno.

U istom prozoru možete vidjeti kartice “Dozvole”, “Revizija”, “Vlasnik”. Neću se detaljnije zadržavati na njima u okviru ovog članka, jer već se ispostavilo da je previše obimno.

Ako na popisu korisnika na kartici Sigurnost nema korisnika kojima želite dodijeliti dozvole, slijedite ove gumbe na kartici Sigurnost u nizu: Dodati” – “Dodatno” – “Traži”. Izaberite ime korisničkog naloga kojem želite da dodelite dozvole sa liste i kliknite na „OK“. Umjesto pojedinačnog korisnika, možete odabrati grupu - dozvole će se primijeniti na sve korisnike u ovoj grupi. Dobro zapamtite ove dugmad. Ovu proceduru ćete slijediti u svim slučajevima kada trebate dodati novog korisnika na listu dozvola, revizije, vlasništva, pristupa mreži itd.

Kontrola pristupa nije samo za korisnike lokalni računar, ali i za pristup zajedničkim datotekama, fasciklama i štampačima preko mreže. Već sam govorio o razlikovanju prava pristupa za korisnike mreže u odnosu na folder u članku.

Pozdrav dragi čitaoci.

Danas bih htio s vama razgovarati o jednostavnom - na neki način čak i banalnom - ali vrlo hitnom problemu za mnoge građane Rusije - o sticanju lokalnih administratorskih prava u Windows sistemima. Kao što znate, oni su užasno potrebni običnim predstavnicima proletarijata na njihovim radnim mestima da bi ispunili širok spektar želja. Neću se zadržavati na prednostima koje pružaju administratorska prava: svi koji na poslu naiđu na računar to dobro znaju. A ja ću se zadržati na nečem drugom...

Konkretno, na činjenicu kako dobiti prava lokalnog administratora, koji u početku ima korisnika sa ograničenim privilegijama... Između ostalog, raspravljat će se o pitanju resetiranja korisničkih lozinki.Razmotrit ćemo nekoliko najzgodnijih i najjednostavnijih pristupa koji rade prilično dobro na svim sistemima od Win XP do Win 10.

Metoda broj 1 (brutalna).

Njegova suština leži u pokretanju računara sa neke vrste eksternog medija - u običnih ljudi samo LiveCD. Kako se to može uraditi?

Korak 1. Snimite LiveCD.

LiveCD je CD/DVD, fleš disk (najpogodnije) ili drugi USB drajv sa instaliranom uveliko smanjenom verzijom našeg operativnog sistema, tj. WIN 7/8. Nije teško napraviti takav disk. Samo preuzmite sklop WIndows PE ili ERD Commander. Prva je skraćena verzija WIn 7 (PE - predinstalaciono okruženje) sa opsežnom funkcionalnošću za vraćanje sistema koji već ne radi (u slučaju užasnih virusnih napada, kvarova niskog nivoa ili jakog zaborava vlasnika administratorskog naloga :)). Možete pročitati više o njima i. Dakle, preuzmite WinPE ili ERD Commander sliku i zapišite je na disk ili fleš disk. Svi znaju kako napraviti disk za pokretanje. Ali zapisivanje slike diska na USB disk nije tako lako kao što se čini. O tome kako kreirati USB fleš disk za pokretanje možete pročitati, na primjer, u ovom članku.

Korak 2. Pokrenite sistem sa LiveCD-a.

Dakle, fleš disk je kreiran. Sada dižemo sa njega. Da bismo to učinili, možda ćemo morati unijeti postavke BIOS -a i promijeniti redoslijed pokretanja tamošnjih pogona. Naravno, prvo morate isključiti računar, zatim priključiti USB fleš disk, zatim uključiti i ući u BIOS. Bit će velika sreća ako se od vas ne zatraži lozinka prilikom ulaska. Ako se pita, stvari su loše: to znači da vaš poslodavac nije tako glup kao što ste mislili. Ali žurim vas da vas utješim: u 99% slučajeva nema potrebe za lozinkom za BIOS, a možete sigurno staviti svoj USB flash pogon na prvo mjesto na popisu za podizanje sustava BOOT. A ako budeš imao sreće, ona će biti prva. Zatim samo spremamo parametre, ponovno učitavamo i promatramo proces učitavanja WIndows PE.

Korak 3. Izmijenite registar izvana.

Dakle, pokrenuli smo sistem sa eksternog medija i vidimo nešto poput ovog prozora.

Prozor može biti različit: jednostavna radna površina i obično dugme "Start". Zavisi od vaše posebne Windows PE verzije. Inače, tu je i Windows RE (okruženje za oporavak). Pogodan je i za naše potrebe. Važno je samo da može pokrenuti naredbenu liniju (cmd) i mogućnost rada s vanjskim registrom. A ove dvije karakteristike su prisutne u gotovo svim sklopovima win PE / RE / ERD Commander-a. Dakle, vidjeli smo početni prozor (srećom, ovdje se od nas ne traži nikakva lozinka). Zatim kliknite na komandnu liniju (ako je prozor kao na slici) ili kombinaciju Win + R i unesite cmd. U konzoli koja se pojavi unesite regedit. Pritisnite Enter i otvorite prozor registratora. Sada idite na HKEY_LOCAL_MACHINE (u daljem tekstu - HKLM) i idite na Fajl => Učitaj košnicu.

Zatim u dijaloškom okviru koji se otvori tražimo disk sa našim pravim sistemom (u kojem želimo steći prava lokalnog administratora) i tražimo datoteku<диск>: \ Windows \ System32 \ config \ SYSTEM. Kliknite "Otvori" i unesite bilo koje ime za grm. Na primjer, test. Kao rezultat, imamo novi element u HKLM-u - test - ovo je dio registra (jedna od grana koja nam je potrebna) našeg potrebnog sistema. Možemo ga mijenjati kako hoćemo i sačuvati ga nazad u željeni sistem, koji nam daje neograničeno samo za maštu. :)

Sada idite na testiranje u Setup direktoriju, promijenite parametar CmdLine tamo: stavite "cmd.exe" tamo. Također mijenjamo parametar SetupType na 2 (podrazumevano je 0). Ovo će omogućiti sistemu pri pokretanju da misli da se prvo pokretanje odvija i stoga je potrebno uraditi ono što je naznačeno u CmdLine-u (obično je tamo naznačena putanja za instaliranje drajvera niskog nivoa u fazi pokretanja OS-a), tj. - u našem slučaju, konzola će početi sa SYSTEM pravima, što nije samo dobro - to je sve o čemu možemo sanjati (naravno, ne prava administratora domene, ali ipak).

Sada odaberite test i kliknite na File => Unload Hive. To je to, ažuriran je registar u sistemu žrtava. Sada smo preopterećeni.

Korak 4. Poništavanje lozinke lokalnog administratora.

Prilikom ponovnog pokretanja ulazimo u BIOS i mijenjamo sve parametre BOOT -a na prethodne. Nadalje, u procesu učitavanja OS-a, vidjet ćete prozor konzole zaklonjen SYSTEM. U njemu možete raditi šta god želite sa svojim OS-om. Možete kreirati novog korisnika, možete resetirati lozinku na postojeću, možete uređivati grupu administratora itd.

Idemo na najjednostavniji način - aktivirajte lokalnog administratora i resetirajte njegovu lozinku.

Dakle, izvršavamo: net user i vidimo listu svih lokalnih korisnika sistema. Dobro je. Od njih, metodom naprezanja intelekta, biramo onog koji bi, po logici stvari, trebao biti lokalni administrator. Ako na listi nema korisnika tipa Administrator, Administrator, Admin (ponekad ih zli sistemski administratori preimenuju, misleći da će to učiniti sistem sigurnijim: kakva naivnost :)), onda postoji drugi način: net localgroup - lista grupa. Definitivno će postojati ili administratori ili administratori. Zatim napišite administratori mreže lokalne grupe (ako je lista grupa bila Administratori, inače - Administratori). I vidimo listu korisnika administratora.

Sada izvodimo jednostavan set:

net korisnik Administrator Newpass - promijenite lozinku za administratorskog korisnika (možda imate svoju) u Newpass.

net korisnik Administrator / aktivan: da - učini administratorskog korisnika aktivnim (otključanim, jer su često zaključani).

To je sve, zapravo. Ova metoda nije dobra jer mijenjate lozinku i deblokirate lokalnog administratora, a tu činjenicu lako mogu shvatiti naši najveći neprijatelji - sisadmini. Stoga, možete to učiniti drugačije:

net user superuser Superpass / add - kreirajte superkorisnika.

net localgroup Administratori Superuser / add - stavite superkorisnika u lokalnu administratorsku grupu.

Metoda je dobra jer kasnije, nakon što ste se prijavili s ovim korisnikom, možete lako postaviti korisnika svoje domene u grupu Administratori, a zatim izbrisati privremeno kreiran račun.

Dakle, kreirali smo ili poništili lozinku za administratora. Dizajte s njega, ali nemojte stalno raditi ispod njega: rizik nije samo veliki - on je fenomenalno ogroman. Postoje dva načina: možete raditi ispod računa s ograničenim pravima, povremeno koristeći nešto poput "Pokreni kao". Ili možete jednostavno staviti korisnika svoje domene u administratorsku grupu. Ne trebam objašnjavati kako se to radi (u cmd-u izvršavamo compmgmt.msc, idemo na upravljanje lokalnim korisnicima i grupama, pa idemo na Grupe i tamo već uređujemo admin grupu u prekrasnom grafičkom interfejsu).

Ali nakon svih ovih manipulacija, toplo preporučujem brisanje dnevnika događaja: u cmd-u pokrenite eventvwr.msc, zatim prođite kroz sve zapise i kliknite na desno da obrišete. Kao rezultat, svi tragovi će biti uništeni. Bolje je to učiniti pod računom novog (stvorenog) lokalnog administratora, koji je već izbrisan (tj. Nije u sistemu, ali ste i dalje prijavljeni pod njim), a nakon radnji ponovo pokrenite težak način: pomoću čarobnog dugmeta za resetovanje (korisnik-administrator u isto vreme će već biti uništen). Kao rezultat, u bravama će ostati zapis da je taj i taj korisnik sve obrisao, ali o ovom korisniku više neće biti ništa: ni njegovi ulazi-izlazi, ni druge radnje, pa čak ni njegovo brisanje od strane nekog, tj. fantomski korisnik. U slučaju detaljne istrage svih incidenata koji se dogode uz vaše učešće, ovo bi moglo spasiti vašu sudbinu. :)

Naravno da ih ima još pouzdan način: sistemske evidencije, tako da nema zapisa o tome kada i ko ih je očistio, možete ih jednostavno uništiti tako da se uopće ne pokreću. V jednostavna verzija za ovo je dovoljno izbrisati sam preglednik dnevnika: eventvwr.msc, koji se nalazi u direktoriju

Metoda broj 2 (zamjena seth.exe).

Ova metoda se, zapravo, malo razlikuje od prethodne. Koraci 1-3 prve metode su potpuno ponovljivi. Usput, u ovom slučaju sasvim je moguće koristiti standardni instalacioni disk / instalacijski USB fleš disk iz Windows 7/8/10 kao LiveCD odabirom stavke "Oporavak sistema" nakon pokretanja s njega (jer ćemo sada ne moraju raditi sa registrom). Ali u koraku 4, kada dobijemo konzolu, ne resetujemo lozinke i ne kreiramo nove korisnike, već radimo ovo:

kopija<диск>: \ windows \ system32 \ sethc.exe seth2.exe - napravite rezervnu kopiju originalne datoteke standardna funkcija ljepljivi ključevi seth.exe.

kopija<диск>: \ windows \ system32 \ cmd.exe c: \ windows \ system32 \ sethc.exe - tada potvrđujemo zamjenu. Zamijenite originalni set komandnom linijom (cmd). Da li mirišete na šta miriše? :)

Sada nakon pokretanja sistema - u bilo kojoj fazi kada želite, počevši od ekrana za prijavu, možete pozvati konzolu sa SYSTEM privilegijama, što je veoma žurno. Samo brzo pritisnite Shift 5 puta zaredom i to je to.

I onda barem promijenite lozinku, barem kreirajte korisnike, barem očistite logove, barem kopirajte SAM-baze podataka (za naknadnu grubu silu (brute force i prepoznavanje) trenutnih korisničkih lozinki), barem nešto drugo što imate dovoljno mašte za, ali uradite sve ne preporučujem, jer je poenta drugačija. Prednost ovakvog pristupa je u tome što ne mijenjate nikakve lozinke, ne kreirate nove korisnike, već jednostavno pozivate sistemsku konzolu kada su vam prava potrebna i s njom pokrećete sve što je potrebno.

Sa ovim pristupom, u sistemskim evidencijama neće biti nikakvih pomena vaše aktivnosti.... Ponekad može doći do pokretanja čudnih aplikacija/instalatera, itd., na koje vaš račun domene ne bi trebao imati prava, ali na kraju krajeva, vi zaista nemate prava i nikada niste imali. :) I sva sumnjiva pokretanja dogodila su se u ime sistema (SISTEM), tako da ostajete potpuno čisti.

Zaključak

To su, u stvari, dva glavna pristupa koja sam, između ostalih, koristio u svojoj redovnoj praksi. Sasvim su prikladne u svrhu olakšavanja života na poslu uklanjanjem svih vrsta ograničenja koje moderni poslodavci toliko vole. Glavna stvar je da ne pokazujete drugima da možete i da ne koristite ova prava osim ako vam zaista nisu potrebna.

Ali ako želite više - na primjer, prava administratora domene ili postoji želja da uđete u računovodstveni odjel svoje kompanije, tada su potrebni potpuno različiti pristupi. Radeći na svom računaru sa svoje domene ili lokalnog korisnika, rizikujete u svakom slučaju, jer sa mrežom radite sa svog računara, a svi paketi koje ste preneli su rigidno zabeleženi u logovima firewall-a i/ili SIEM-sistema, stoga treba biti oprezan. Za očuvanje anonimnosti u ovom slučaju, nažalost, uopće nije dovoljno očistiti ili uništiti lokalne dnevnike: u svakom slučaju, vrlo brzo ćete biti izračunati.

O tome kako osigurati anonimnost najviše kategorije, kao i naprednijim i preciznijim načinima za dobijanje administratorskih prava, uključujući načine za dobijanje administratorskih prava domena, rekao sam u svom nedavno objavljenom kursu o sigurnosti ličnih informacija.

S poštovanjem, Lysyak A.S.

Mali poučan članak iz kojeg ćete naučiti kako možete saznati koja prava ima vaš nalog, koji su drugi korisnici prisutni u sistemu i kako se ulogovati u OS kao administrator.

Dakle, počnimo ekskurziju s najosnovnijim i najvažnijim.

Kako saznati pod kojim profilom (nalogom) ste prijavljeni?

V Windows XP dovoljno je da otvoriš Start Menu i vidjet ćete naziv računa u zaglavlju.

V Windows 7 treba ići na Kontrolna tabla i korisničkih naloga.

V Windows XP desnim klikom na Na moj kompjuter, izaberite Svojstva, idite na karticu Dodatno i kliknite na dugme Opcije u polju Profil korisnika:

Pojavit će se prozor u kojem možete vidjeti sve korisničke profile i, ako je potrebno, "izigrati" ih. Ali ovo je kako želite.

U Windows 7 slijedite stazu: Kontrolna ploča -> Sve stavke kontrolne ploče -> Korisnički računi -> Upravljanje računom

Sad hajde da saznamo Koja prava ima račun (profil)?.

U XP -u i 7 -i to se radi na isti način - desnom tipkom miša kliknite Na moj kompjuter(u Start meniju ili na radnoj površini) i izaberite Kontrola.

Zatim, trebamo stavku Lokalne grupe kako korisnika tako i u njemu Članovi

Ako kliknete na korisnika, onda možete i "prevariti" njegova prava i lozinku, što ćemo sada i učiniti.

V Windows XP možete promijeniti i dodati profil samo sa administratorskim pravima. U većini slučajeva mogu se dobiti prijavljivanjem u sistem na adresi.

V Windows 7 zanimljivije je. Činjenica je da čak i ako imate administratorski nalog, on, takoreći, nije potpuni administrator. U "sedmici" već postoji ugrađeni SuperVisor ili SuperAdministrator i da biste ušli u OS ispod njega samo je potrebno poništiti okvir Onemogući nalog v Svojstva administratora.

Nakon toga se ponovo pokrećemo i pri pokretanju će se pojaviti novi račun:

Ovdje još uvijek postoji mala nijansa. U Windows 7 Home Basic i Starter ne postoje lokalne politike, što znači da ne možete poništiti izbor u polju.

Ali u redu je, samo trebate pokrenuti (konzola) (desnom tipkom miša kliknite na nju i odaberite Pokreni kao administrator), a zatim unesite u polje

net korisnik Administrator / aktivan: da

i ponovo pokrenuti.

Vrijedi vas upozoriti da kada se prijavite na sistem kao administrator, svi programi (uključujući i one koji se nalaze) se pokreću s njegovim privilegijama. Ovo može dati zeleno svjetlo svim vrstama virusa i zlonamjernog softvera.

Ipak, preporučljivo je postaviti lozinku za administratorski račun.

U ovom članku ćemo opisati 3 načina za omogućavanje administratorskog naloga u Windows XP-u.

pažnja:

Pa počnimo.

Metoda 1

1) Kliknite Počni i biraj Kontrolna tabla

Ako nemate Počni zatim pomičemo kursor miša u donji desni kut i čekamo pojavu Meni i biraj Opcije, onda će se otvoriti sličan Meni u kojoj biramo Kontrolna tabla i slijedite upute u nastavku.

4) U prozoru koji se pojavljuje na kraju liste nalazimo i biramo Upravljanje računarom

5) U prozoru Upravljanje računarom otvaramo Lokalni korisnici

6) Vidimo račun Administrator, otvori

7) Imaćemo prozor Svojstva: Administrator, u ovom prozoru poništite okvir nasuprot natpisa Onemogući nalog, na terenu Puno ime možete unijeti naziv računa Administrator.

8) Kliknite OK i zatvorite sve prethodne prozore.

9) Ponovo pokrenite računar. Spremni! Dobijena administratorska prava!

Metoda 2

Da biste omogućili nalog Administrator, treba da trčiš komandna linija napredni nivo, pratimo put Start - Svi programi - Windows sistemski alati - Komandna linija. Kliknite na Komandna linija kliknite desnim tasterom miša i izaberite iz kontekstnog menija Pokreni kao administrator.

Pojavit će se prozor komandna linija, u njega upisujemo sljedeću naredbu:

Za Windows koji govori engleski jezik: net korisnik administrator / aktivan: da i pritisnite tipku Enter / Enter.

Za Windows koji govore ruski: net korisnik administrator / aktivan: da i pritisnite tipku Enter / Enter.

Nakon unosa vidimo da je komanda uspješno obavljena. Ponovo pokrenite računar. Spremni! Administratorska prava su stečena.

Naredba za onemogućavanje moći Administrator sa naredbom:

Za Windows koji govori engleski jezik: net korisnik administrator / aktivan: br i pritisnite tipku Enter / Enter.

Za Windows koji govore ruski: administrator mrežnog korisnika / aktivan: ne i pritisnite tipku Enter / Enter.

Također vidimo poruku o uspješno izvršenoj komandi. Administratorska prava su onemogućena!

Takođe možete postaviti lozinku za administratora naredbom:

Za Windows koji govori engleski jezik: net korisnički administratorska lozinka i pritisnite tipku Enter.

Za Windows koji govore ruski: net korisnički administratorska lozinka i pritisnite tipku Enter.

Umesto lozinke, to je vaša lozinka.

Metoda 3

1) Alternativni način za omogućavanje i onemogućavanje računa Administrator... Koristimo opciju “ Lokalna sigurnosna politika"(Kliknite Počni - Izvrši(možete pozvati i prečicu na tastaturi pobjeda + R) - i unesite parametar secpol.msc- pritisnite Enter).

2) U prozoru koji se pojavi nalazimo Lokalna politika kliknite na njega 2 puta levim tasterom miša, na padajućoj listi koju nalazimo Sigurnosne opcije i također pritisnite lijevu tipku miša 2 puta. U prikazanoj listi parametara u sredini prozora nalazimo Nalozi: Administrator statusa naloga i otvorite ga dvostrukim klikom na lijevu tipku miša.

3) Imaćemo ovakav prozor:

4) Promijenite parametar u Uključeno i pritisnite uredu... Zatvaramo sve prethodne prozore i restartujemo računar.

5) Gotovo! Dobijena administratorska prava!

pažnja: rad sa naloga glavnog administratora obavlja se sa niskim nivoom zaštite, jer će svi programi (i, shodno tome, virusi) biti pokrenuti u ime administratora.