Potpuna administratorska prava za Windows XP. Administriranje računa u operativnom sistemu Windows XP. Alternativni način postavljanja administratorskih prava u sustavu Windows

Sadržaj članka:

U bilo kojem preduzeću u kojem računare / softver služe adekvatni ljudi, obični korisnici računara nemaju za njih nikakva administratorska prava, što značajno smanjuje rizik od brisanja važnih sistemskih datoteka, instaliranja nerazumljivog softvera i drugih čuda. Međutim, neki programi tvrdoglavo odbijaju raditi bez administratorskih prava - i što učiniti ako ne postoji želja da se korisniku daju administratorska prava računala, ali postoji potreba za pokretanjem aplikacije?

U članku će biti riječi o tome kako običnom korisniku pružiti mogućnost pokretanja aplikacije, a ne mu dati administratorska prava na računaru. Govorit ćemo o dvije metode - više ili manje sigurne (Dodjela prava na mapu programa) i manje sigurne (pomoću programa RunAs).

Izdavanje prava na mapu s programom

Često su administratorska prava potrebna da bi program mogao izvoditi bilo kakve radnje s datotekama u svojoj mapi - na primjer, određeni Program mora zapisati podatke u svoju konfiguracijsku datoteku u mapu u kojoj je instaliran (recimo ovaj direktorij C: \\ Program Files (x86) \\ Programma). Možete pokušati dati potrebnim korisnicima sva prava na ovu mapu. To se radi na sljedeći način:

- Desni klik na mapu, otvori Svojstva

- U Svojstvima trebate otvoriti karticu Sigurnost.

- Ovisno o postavkama računara, ili " Dodaj"ili" Uredi". U prvom slučaju morate kliknuti na" Dodaj", u drugom -" Uredi", nakon čega ćete najvjerojatnije trebati unijeti informacije o administratorskom računu. Nakon toga, otvorit će se prozor s" Dodaj", koju ćete morati pritisnuti.

- Nakon pritiska na " Dodaj"dodajte sve potrebne korisnike. Da biste provjerili je li korisničko ime ispravno uneseno, možete koristiti" Provjerite imena".

- Tada dodamo puna prava dodanom korisniku - za to morate potvrditi okvir " Dozvole za ....", stavka" Potpuna prava".

Pokrenite program pod administratorskim računom sa redovnog korisničkog računa

U tu svrhu učinit će program RunAs koji dolazi sa sustavom Windows. Radi lakšeg korištenja najlakši je način stvoriti cmd datoteku u koju treba smjestiti sljedeće:

C: \\ WINDOWS \\ system32 \\ runas.exe / korisnik: \\ / SAVECRED

Umjesto Korisničke i Korisničke domene unesite podatke korisničkog računa koji ima administratorska prava u domeni ili na računaru (u ovom slučaju, umjesto Korisničke domene, napišite ime računara). Umjesto puta do programa, napišite put do željene exe datoteke.

U jednom od svojih članaka već sam napisao da svojstva korisničkih računa možete dodavati i mijenjati putem "Kontrolne ploče" - "Korisnički računi". Međutim, ova metoda je prikladnija za obične korisnike. Ali sistemskom administratoru će biti prikladnije upravljati računima putem konzole "Upravljanje računarom" - "Lokalni korisnici i grupe".

Da biste pristupili konzoli Computer Management, kliknite desnim tasterom miša na ikonu My Computer na radnoj površini i odaberite Manage. Zatim otvorite odjeljak "Uslužni programi" i odaberite "Lokalni korisnici i grupe".

Dodatak “” dizajniran je za stvaranje novih korisnika i grupa, upravljanje računima, postavljanje i resetiranje korisničkih lozinki.  Lokalni korisnik

Je li račun koji može dobiti određene dozvole i prava na vašem računaru. Račun uvijek ima svoje ime i lozinku (lozinka može biti prazna). Možda ćete čuti i drugo ime korisničkog računa - računt

, a umjesto "korisničko ime" često kažu ulogovati se

.

Lokalni korisnik

Je li račun koji može dobiti određene dozvole i prava na vašem računaru. Račun uvijek ima svoje ime i lozinku (lozinka može biti prazna). Možda ćete čuti i drugo ime korisničkog računa - računt

, a umjesto "korisničko ime" često kažu ulogovati se

.

Uključni čvor Lokalni korisnici i grupe prikazuje listu korisničkih računa: ugrađeni računi (na primjer, „Administrator“ i „Gost“), kao i računi stvarnih korisnika računara koje ste kreirali.  Ugrađeni korisnički računi automatski se kreiraju tokom instalacije Windows-a i ne mogu se ukloniti. Kada kreirate novog korisnika, trebat ćete mu dodijeliti korisničko ime i lozinku (po mogućnosti), kao i odrediti kojoj će grupi novi korisnik pripadati. Svaki korisnik može pripadati jednoj ili više grupa.

Ugrađeni korisnički računi automatski se kreiraju tokom instalacije Windows-a i ne mogu se ukloniti. Kada kreirate novog korisnika, trebat ćete mu dodijeliti korisničko ime i lozinku (po mogućnosti), kao i odrediti kojoj će grupi novi korisnik pripadati. Svaki korisnik može pripadati jednoj ili više grupa.

Čvor prikazuje i ugrađene grupe i one koje je kreirao administrator (tj. Vi). Ugrađene grupe se automatski kreiraju kada se instalira Windows.  Članstvo u grupi daje korisniku određena prava za izvršavanje različitih radnji na računaru. Grupni korisnici Administratori

imaju neograničena prava. Preporučuje se da koristite administrativni pristup samo za sljedeće:

Članstvo u grupi daje korisniku određena prava za izvršavanje različitih radnji na računaru. Grupni korisnici Administratori

imaju neograničena prava. Preporučuje se da koristite administrativni pristup samo za sljedeće:

- instalacija operativnog sistema i njegovih komponenata (upravljački programi uređaja, sistemske usluge, servisni paketi);

- ažuriranje i obnavljanje operativnog sistema;

- instalacija programa i aplikacija;

- postavljanje najvažnijih parametara operativnog sistema (politika lozinke, kontrola pristupa itd.);

- upravljanje evidencijom sigurnosti i revizije;

- arhiviranje i oporavak sistema itd.

Vi kao sistemski administrator morate imati račun koji je član grupe Administratori. Svi ostali korisnici računara moraju imati račune koji su članovi grupe Korisnici ili Grupe naprednih korisnika.

Dodavanje korisnika u grupu Korisniki je najsigurniji, jer dozvole dodijeljene ovoj grupi ne dopuštaju korisnicima da mijenjaju postavke operativnog sistema ili podatke drugih korisnika, instaliraju neki softver, ali također ne dopuštaju pokretanje starih aplikacija. I sam sam više puta naišao na situaciju da stari DOS programi nisu radili po nalogu člana grupe Korisnici.

Grupa Moćni korisnici Uglavnom podržan za kompatibilnost s prethodnim verzijama Windows-a, za pokretanje neovjerenih i starih aplikacija. Napredni korisnici imaju više dozvola od članova grupe Korisnici i manje od administratora. Zadane dozvole dodijeljene ovoj grupi omogućavaju članovima grupe da mijenjaju određene postavke na računaru. Korisnici moraju biti članovi grupe Power Users ako je potrebna podrška za programe koji nisu certificirani za Windows.

Račun gost odobrava pristup računaru bilo kojem korisniku koji nema račun. Da biste povećali sigurnost svog računara, preporučuje se onemogućavanje računa „Gost“ i konfiguriranje pristupa zajedničkim resursima računara za postojeće korisnike.

Sada da vidimo kako se kreira račun putem konzole „Upravljanje računarom“ - „Lokalni korisnici i grupe“.

Otvori račun

Kada instalirate originalnu verziju operativnog sistema Windows XP (što znači da nije sastavljanje iz Zver ili slično), predlaže se stvaranje računa računa korisnika. Morate stvoriti najmanje jedan račun pod koji se možete prijaviti pri prvom pokretanju. No, u pravilu je u stvarnom životu potrebno stvoriti nekoliko računa za svakog korisnika koji radi za računarom ili za grupu korisnika ujedinjenih zajedničkim zadatkom i dozvolama za pristup.

Da biste dodali novi račun, otvorite dodatak "Lokalni korisnici i grupe" - odaberite mapu "Korisnici" - a zatim u desnom prozoru kliknite desni klik na prazan prostor - odaberite stavku "Novi korisnik":  U prozor koji se pojavi unesite korisničko ime i opis. Postavite i lozinku za korisnika (možete pročitati kako doći do jake lozinke za račun).

U prozor koji se pojavi unesite korisničko ime i opis. Postavite i lozinku za korisnika (možete pročitati kako doći do jake lozinke za račun).

Zatim konfigurirajte dodatne parametre - potvrdite ili poništite okvire pored traženih stavki:  Možete ukloniti kvačicu iz polja „Zahtijeva promjenu lozinke pri sljedećoj prijavi“ i potvrditi polja pored „Zabrani promjenu lozinke korisniku“ i „Lozinka ne ističe“. U ovom slučaju, korisnik neće moći sam promijeniti lozinku za svoj račun. To možete učiniti samo ako radite pod administratorskim računom.

Možete ukloniti kvačicu iz polja „Zahtijeva promjenu lozinke pri sljedećoj prijavi“ i potvrditi polja pored „Zabrani promjenu lozinke korisniku“ i „Lozinka ne ističe“. U ovom slučaju, korisnik neće moći sam promijeniti lozinku za svoj račun. To možete učiniti samo ako radite pod administratorskim računom.

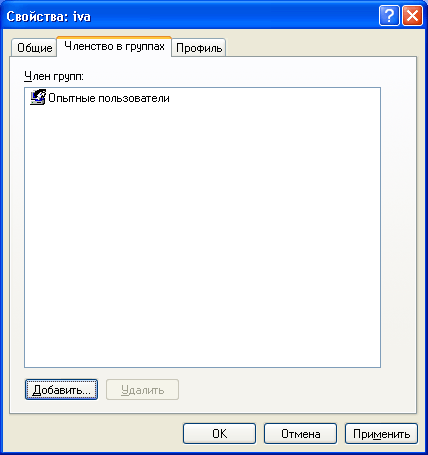

Nakon klika na gumb „Stvori“, novi će se račun pojaviti na popisu korisnika. Dvaput kliknite na njega i u prozoru koji se otvori idite na karticu "Članstvo u grupi". Ovdje kliknite gumb "Dodaj" - "Napredno" - "Pretraživanje". Zatim odaberite grupu čiji bi korisnik trebao biti član (preporučuje se „Korisnici“ ili „Moćni korisnici“) i kliknite „U redu“ u svim prikazanim prozorima. Nakon toga, ovdje na kartici "Članstvo u grupi", izbrišite sve grupe sa popisa, osim one koju ste upravo izabrali. Pritisnite “OK”:  Dakle, stvorili ste novi račun i dodali ga u grupu.

Dakle, stvorili ste novi račun i dodali ga u grupu.

Sada recite korisniku (u našem slučaju Ivanov) ime njegovog računa ( iva) i lozinku kako bi se mogao prijaviti. Na svim računalima u mreži, čijim resursima Ivanov treba pristup, morat će stvoriti isti račun s istim parametrima. Ako na bilo kojem računaru na mreži ne postoji račun za Ivanova, a račun „Gost“ je onemogućen, Ivanov neće moći vidjeti zajedničke mrežne resurse ovog računara.

Ako korisnički račun više nije potreban, možete ga izbrisati. No, kako bi se izbjegle razne vrste problema, preporučuje se onemogućavanje korisničkih računa prije brisanja. Da biste to učinili, kliknite desnom tipkom miša na naziv računa - odaberite „Svojstva“ - u prozoru svojstava računa potvrdite okvir pored „Onemogući račun“ i kliknite „U redu“. Nakon što se uvjerite da to nije problem (promatrajte mrežu nekoliko dana), možete sigurno izbrisati račun: kliknite desnim tasterom miša na naziv računa i u kontekstnom izborniku odaberite „Delete“. Izbrisani korisnički račun i svi podaci povezani s njim ne mogu se vratiti.

Kontrole pristupa

Dakle, recimo da na istom računaru radi nekoliko korisnika i za svakog ste stvorili vlastiti račun prema gore opisanim pravilima. Ali odjednom je postojala potreba da se određenim korisnicima zatvori pristup nekim mapama ili datotekama na računaru. Ovaj se zadatak rješava dodjeljivanjem određenih prava pristupa računalnim resursima.

Kontrole pristupa je dodijeliti korisnicima, grupama i računalima određena prava za pristup objektima (datotekama, mapama, programima itd.) putem mreže i na lokalnom računaru.

Kontrola pristupa korisnika lokalni računari vrši se promjenom parametara na kartici “ Sigurnost”U prozoru„ Svojstva ”:

Konfiguriranje sigurnosti mape Moji dokumenti

Tab “ Pristup”Isti prozor se koristi za kontrolu pristup mreži na dijeljene objekte (datoteke, mape i pisači) na umreženim računalima.

U ovom ćemo članku govoriti o kontroli pristupa lokalni korisnici objektima lokalni računar... Ova funkcija je dostupna samo u sistemu datoteka NTFS. Ako je sistem datoteka NTFS na vašem računaru, ali kartica "Sigurnost" nije prikazana, idite na "Start" - "Control Panel" - "Folder Options". Na kartici Pogled, u odjeljku Napredne opcije, poništite Koristite jednostavno dijeljenje datoteka (preporučeno)"I kliknite" OK ":  Osnovni koncept povezan sa kontrolom pristupa je Dozvole

.

Osnovni koncept povezan sa kontrolom pristupa je Dozvole

.

Dozvole određuju vrstu pristupa koju korisnik ili grupa ima do objekta ili njegovih svojstava. Dozvole se odnose na datoteke, mape, pisače, objekte registra. Da biste postavili ili promijenili dozvole za objekt, desnom tipkom miša kliknite njegovo ime i odaberite Svojstva iz kontekstnog izbornika. Na kartici Sigurnost možete promijeniti dozvole za datoteku ili mapu potvrđivanjem ili poništavanjem potvrdnih okvira pored traženih stavki na popisu dozvola.

Za svakog korisnika možete postaviti vlastite dozvole. Prvo na popisu morate odabrati korisnika, a zatim odrediti dozvole za tog korisnika. Na primjer, jednom korisniku može biti dopušteno samo čitanje sadržaja određene datoteke (dozvola “ Čitanje”), Druga - za izmjene datoteke (dozvola“ Uredi"), I zabraniti svim ostalim korisnicima pristup ovoj datoteci (poništite sve okvire ispod stavke" Dopustiti"Ili označite sve okvire" Zabraniti”).

Da biste pregledali sve efektivne dozvole za datoteke i mape na lokalnom računaru, odaberite „Properties“ - „Security“ - „Advanced“ - „Effective Permissions“ - „Select“ - „Advanced“ - „Search“, istaknite ime željenog korisnika i kliknite „OK ”. Stavke označene potvrdnim okvirima dozvole su za ovog korisnika:  U istom prozoru možete vidjeti kartice „Dozvole“, „Revizija“, „Vlasnik“. Neću se detaljno zadržavati na njima u okviru ovog članka, budući da već se ispostavlja previše obimnim.

U istom prozoru možete vidjeti kartice „Dozvole“, „Revizija“, „Vlasnik“. Neću se detaljno zadržavati na njima u okviru ovog članka, budući da već se ispostavlja previše obimnim.

Ako na popisu korisnika na kartici Sigurnost nema korisnika kojem želite dodijeliti dozvole, uzastopno kliknite sljedeće gumbe na kartici Sigurnost: Dodaj” – “Dodatno” – “Pretraži”. S popisa odaberite ime korisničkog računa kojem želite dodijeliti dozvole i kliknite U redu. Umjesto pojedinačnog korisnika, možete odabrati grupu - dozvole će se primijeniti na sve korisnike u ovoj grupi. Zapamtite dobro ove tipke. Slijedit ćete ovaj postupak u svim slučajevima kada trebate dodati novog korisnika na popis dozvola, revizije, vlasništva, pristupa mreži itd.

Kontrola pristupa nije samo za korisnike lokalni računar, ali i za pristup dijeljenim datotekama, mapama i pisačima putem mreže. Već sam govorio o razlikovanju prava pristupa za korisnike mreže u odnosu na mapu u članku.

Pozdrav, dragi čitaoci.

Danas bih želio razgovarati s vama o jednostavnom - na neki način čak i banalnom - ali vrlo hitnom problemu za mnoge ruske građane - o dobivanju lokalnih administratorskih prava u Windows sistemima. Kao što znate, oni su užasno potrebni običnim predstavnicima proletarijata na njihovim radnim mjestima da bi ispunili širok spektar želja. Neću se zadržavati na prednostima koje pružaju administratorska prava: svi koji naiđu na računar na poslu to dobro znaju. I zadržat ću se na nečem drugom ...

Konkretno, na činjenicu kako dobiti prava lokalnog administratora, koji u početku ima korisnika s ograničenim privilegijama... Između ostalog, razgovarat će se o pitanju poništavanja korisničkih lozinki, a mi ćemo razmotriti nekoliko najprikladnijih i najjednostavnijih pristupa koji prilično dobro rade na svim sistemima od Win XP do Win 10.

Metoda broj 1 (brutalna).

Njegova suština leži u pokretanju računara sa neke vrste spoljnih medija - u običnom narodu samo LiveCD. Kako se to može učiniti?

Korak 1. Snimite LiveCD.

LiveCD je CD / DVD, bljesak (najpovoljnije) ili drugi USB pogon s instaliranom teško uklonjenom verzijom našeg operativnog sistema, tj. WIn 7/8. Napraviti takav disk nije teško. Samo preuzmite sklop WIndows PE ili ERD Commander. Prva je uklonjena verzija WIn 7 (PE - okruženje predinstalacije) s opsežnom funkcionalnošću za obnavljanje već neaktivnog sistema (u slučaju strašnih napada virusa, neuspjeha niske razine ili jakog zaborava vlasnika administratorskog računa :)). Možete pročitati više o njima i. Dakle, preuzmite sliku WinPE ili ERD Commander i zapišite je na disk ili fleš disk. Svi znaju kako napraviti disk za pokretanje. Ali nije tako lako zapisati sliku diska na USB pogon kako se čini. O tome kako stvoriti pokretački USB fleš disk možete pročitati, na primjer, u ovom članku.

Korak 2. Dizanje sa LiveCD-a.

Dakle, fleš disk je stvoren. Sada se dižemo iz toga. Da bismo to učinili, možda ćemo trebati unijeti postavke BIOS-a i promijeniti redoslijed pokretanja tamošnjih pogona. Naravno, prvo morate isključiti računar, zatim priključiti USB fleš disk, a zatim uključiti i ući u BIOS. Bit će vrlo sretno ako vas prilikom unosa ne pitaju za lozinku. Ako vas pitaju, stvari su loše: to znači da vaš poslodavac nije toliko glup kao što ste mislili. Ali, požurim da vas utješim: u 99% slučajeva nije potrebna lozinka za BIOS i možete sigurno staviti svoj USB flash pogon na prvo mjesto na BOOT listi. A ako imate sreće, ona će biti prva tamo. Tada samo spremimo parametre, ponovno učitamo i promatramo postupak učitavanja WIndows PE.

Korak 3. Izmijenite registar izvana.

Dakle, pokrenuli smo sistem s vanjskih medija i vidimo nešto poput ovog prozora.

Prozor može biti različit: jednostavna radna površina i obično dugme "Start". Ovisi o vašoj određenoj Windows PE verziji. Inače, tu je i Windows RE (okruženje za oporavak). Pogodan je i za naše svrhe. Važno je samo da može pokretati naredbenu liniju (cmd) i sposobnost rada s vanjskim registrom. A ove dvije značajke prisutne su u gotovo svakom sklopu win PE / RE / ERD Commander. Dakle, vidjeli smo početni prozor (srećom, ovdje nas ne pitaju za lozinku). Zatim kliknite Command prompt (ako je prozor sličan onome na slici) ili kombinaciju Win + R i unesite cmd. U konzolu koja se pojavi unesite regedit. Pritisnite Enter i otvorite prozor registra. Sada idite na HKEY_LOCAL_MACHINE (u daljnjem tekstu - HKLM) i idite na File \u003d\u003e Load hive.

Dalje, u dijaloškom okviru koji se otvori tražimo disk s našim istinskim sistemom (u kojem želimo steći prava lokalnog administratora) i tražimo datoteku<диск>: \\ Windows \\ System32 \\ config \\ SYSTEM. Kliknite "Otvori" i unesite bilo koje ime grma. Na primjer test. Kao rezultat, u HKLM imamo novi element - test - ovo je dio registra (jedna od grana koja nam treba) našeg potrebnog sistema. Možemo ga mijenjati po želji i vraćati u željeni sistem, što nam daje neograničene mogućnosti samo za maštu. :)

Sada idite na test u direktorij za postavljanje, tamo promijenite parametar CmdLine: tamo stavite "cmd.exe". Također mijenjamo parametar SetupType na 2 (po defaultu je 0). To će omogućiti sistemu prilikom pokretanja sistema da misli da se odvija prvo pokretanje i zato je potrebno učiniti ono što je naznačeno u CmdLine (obično je put za instaliranje upravljačkih programa nižeg nivoa naznačen tamo u fazi pokretanja OS-a), tj. - u našem slučaju, konzola će započeti s SYSTEM pravima, što nije samo dobro - to je sve što bismo mogli sanjati (naravno, ne prava administratora domene, ali ipak).

Sada odaberite test i kliknite File \u003d\u003e Unload Hive. To je to, registar u sistemu žrtava je ažuriran. Sada smo preopterećeni.

Korak 4. Vratite lozinku lokalnog administratora.

Tijekom ponovnog pokretanja idite na BIOS i promijenite sve parametre BOOT-a na prethodne. Dalje, u procesu učitavanja OS-a vidjet ćete prozor konzole zaklonjen sustavom. U njemu možete raditi šta god želite sa vašim OS-om. Možete stvoriti novog korisnika, možete resetirati lozinku na postojeću, možete urediti grupu Administratori itd.

Idemo na najjednostavniji način - aktivirajte lokalnog administratora i resetirajte mu lozinku.

Dakle, izvršavamo: net user i vidimo listu svih lokalnih korisnika sistema. Dobro je. Od njih, metodom naprezanja intelekta, biramo onu koja bi, prema logici stvari, trebala biti lokalni administrator. Ako na popisu nema korisnika tipa Administrator, Administrator, Admin (ponekad ih zli sysadmini preimenuju, misleći da će to sistem učiniti sigurnijim: koliko je naivan :)), onda postoji drugi način: net localgroup - popis grupa. Definitivno će biti ili administratori ili administratori. Dalje, napišite mrežne administratore lokalnih grupa (ako je lista grupa bila Administratori, inače - Administratori). I vidimo listu administrativnih korisnika.

Sada izvodimo jednostavan set:

mrežni korisnik Administrator Newpass - promijenite lozinku za administratora (možda imate svoju) u Newpass.

mrežni korisnik Administrator / aktivan: da - učinite administratora aktivnim (deblokiran, jer je često blokiran).

To je zapravo sve. Ova metoda nije dobra jer mijenjate lozinku i deblokirate lokalnog administratora, a ovu činjenicu mogu lako shvatiti naši najgori neprijatelji - sysadmini. Stoga to možete učiniti drugačije:

neto korisnik superkorisnik Superpass / dodaj - kreirajte super korisnika.

net localgroup Administrators Superuser / add - stavite superkorisnika u lokalnu admin grupu.

Dobra stvar ove metode je što kasnije, nakon što ste se prijavili s ovim korisnikom, korisnika domene možete lako smjestiti u grupu Administratori, a zatim izbrisati privremeno kreirani račun.

Dakle, stvorili smo ili resetirali lozinku za administratora. Dignite se s njega, ali nemojte raditi cijelo vrijeme ispod njega: rizik nije samo velik - on je fenomenalno velik. Postoje dva načina: možete raditi ispod računa s ograničenim pravima, povremeno koristeći takvu stvar kao što je "Pokreni kao". Ili možete jednostavno dodati korisnika domene u administrativnu grupu. Kako to učiniti, mislim da nije potrebno nikome objašnjavati (u cmd-u izvršavamo compmgmt.msc, idemo na upravljanje lokalnim korisnicima i grupama, zatim na Grupe i tamo već uređujemo admin grupu u prekrasnom grafičkom sučelju).

Ali nakon svih ovih manipulacija, toplo preporučujem brisanje dnevnika događaja: u cmd, izvršite eventvwr.msc, zatim prođite kroz sve zapisnike i kliknite na desnu stranu da biste obrisali. Kao rezultat, svi tragovi će biti uništeni. Bolje je to učiniti pod računom novog (stvorenog) lokalnog administratora, koji je već izbrisan (tj. Nije u sistemu, ali ste i dalje prijavljeni pod njim), a nakon akcija ponovno pokrenite na težak način: kroz čarobno dugme za resetiranje (user-admin je već će biti uništeno). Kao rezultat, u bravama će ostati zapis da je takav i takav korisnik izbrisao sve, ali o tom korisniku više neće biti ništa: ni njegovi ulazi-izlazi, ni druge radnje, pa čak ni njegovo brisanje od nekoga, tj. fantomski korisnik. U slučaju temeljite istrage bilo kakvih incidenata koji se dogode uz vaše učešće, ovo može spasiti vašu sudbinu. :)

Naravno, postoji još pouzdaniji način: sistemski dnevnici, tako da ne postoji evidencija kada i ko ih je očistio, jednostavno se mogu uništiti, tako da uopće ne započnu. U jednostavnoj verziji, za to je dovoljno izbrisati sam preglednik dnevnika: eventvwr.msc, koji se nalazi u direktoriju

Metoda broj 2 (zamjena seth.exe).

Ova metoda se, u stvari, malo razlikuje od prethodne. Koraci 1-3 prve metode potpuno se ponavljaju. Inače, u ovom je slučaju sasvim moguće koristiti standardni instalacijski disk / instalacijski USB flash pogon iz Windows 7/8/10 kao LiveCD, odabirom stavke "Oporavak sistema" nakon pokretanja s njega (jer sada nećemo morati raditi s registrom). Ali u koraku 4, kada dobijemo konzolu, ne resetiramo lozinke i ne stvaramo nove korisnike, već radimo ovo:

copy<диск>: \\ windows \\ system32 \\ sethc.exe seth2.exe - napravite sigurnosnu kopiju originalne datoteke standardne ljepljive funkcije ključa seth.exe.

copy<диск>: \\ windows \\ system32 \\ cmd.exe c: \\ windows \\ system32 \\ sethc.exe - tada potvrđujemo zamjenu. Izvorni seth zamjenjujemo naredbenim retkom (cmd). Osjećate li kako miriše? :)

Sada nakon pokretanja sistema - u bilo kojoj fazi kada želite, počevši od ekrana za prijavu, možete nazvati konzolu s privilegijama SYSTEM, što jako bruji. Samo brzo pritisnite Shift 5 puta zaredom i to je to.

A onda barem promijenite lozinku, barem stvorite korisnike, barem očistite dnevnike, barem kopirajte SAM-baze podataka (za naknadnu grubu silu (gruba sila i prepoznavanje) trenutnih korisničkih lozinki), barem još nešto za što imate dovoljno mašte, ali učinite sve ovo Ne preporučujem, jer je poanta drugačija. Prednost ovog pristupa je u tome što ne mijenjate lozinke, ne stvarate nove korisnike, već jednostavno pozovete sistemsku konzolu kada su vam prava prava potrebna i koristite je za pokretanje svega što je potrebno.

Ovim pristupom neće se apsolutno spominjati vaše aktivnosti u sistemskim dnevnicima.... Ponekad mogu biti pokretanja čudnih aplikacija / instalatora, itd., Na što vaš račun domene ne bi trebao imati prava, ali vi stvarno nemate prava i nikada ih niste imali. :) I sva sumnjiva lansiranja dogodila su se u ime sistema (SUSTAV), tako da ostajete apsolutno čisti.

Zaključak

To su, zapravo, dva glavna pristupa, koja sam, između ostalih, koristio u svojoj uobičajenoj praksi. Prilično su pogodni za olakšavanje života na poslu uklanjanjem svih vrsta ograničenja koja moderni poslodavci toliko vole. Što je najvažnije, nemojte pokazivati \u200b\u200bdrugima da možete i ne koristite ova prava, osim ako vam zaista nisu potrebna.

Ali ako želite više - na primjer, prava administratora domene ili ako želite ući u računovodstveni odjel svoje tvrtke, tada su potrebni potpuno drugačiji pristupi. Radeći na vašem računaru s vaše domene ili lokalnog korisnika, u svakom ste slučaju izloženi riziku, jer radite s mrežom sa svog računara, a svi paketi koje prenosite rigidno se zapisuju u zapise vatrozida i / ili SIEM sistema, stoga budite oprezni. Da bi se zadržala anonimnost u ovom slučaju, nažalost, uopće nije dovoljno očistiti ili uništiti lokalne zapisnike: u svakom slučaju, izračunati ćete vrlo brzo.

O tome kako osigurati najvišu kategoriju anonimnosti, kao i naprednije i tačnije načine za dobivanje administratorskih prava, uključujući načini za dobivanje administratorskih prava nad domenom, Rekao sam u svom nedavno objavljenom tečaju o sigurnosti ličnih podataka.

S poštovanjem, Lysyak A.S.

Mali poučni članak iz kojeg ćete naučiti kako možete saznati koja prava ima vaš račun, koji su drugi korisnici prisutni u sistemu i kako se prijaviti u OS kao administrator.

Započnimo izlet najosnovnijim i najvažnijim.

Kako saznati pod kojim ste profilom (računom) prijavljeni?

IN Windows XP dovoljno je da otvorite Meni Start i u zaglavlju ćete vidjeti ime računa.

IN Windows 7 treba ići Kontrolna tabla i korisnički računi.

IN Windows XP desni klik na Na moj kompjuter, odaberite Svojstva, idite na karticu Dodatno i kliknite na dugme Parametri u polju Profil korisnika:

Pojavit će se prozor u kojem možete vidjeti sve korisničke profile i, ako je potrebno, "podvaliti" se s njima. Ali ovo je kako vi želite.

U sustavu Windows 7 slijedite put: Upravljačka ploča -\u003e Sve stavke na kontrolnoj ploči -\u003e Korisnički računi -\u003e Upravljanje računom

Sad da saznamo Koja prava ima račun (profil)?.

U XP-u i 7-i to se radi na isti način - desni klik na Na moj kompjuter (u izborniku Start ili na radnoj površini) i odaberite Kontrola.

Dalje nam treba tačka Lokalne grupe i korisnici i u njemu Korisnici

Ako kliknete na korisnika, možete i "podvaliti" njegova prava i lozinku, što ćemo sada i učiniti.

IN Windows XP možete promijeniti i dodati profil samo s administratorskim pravima. U većini slučajeva mogu se dobiti prijavom u sistem na.

IN Windows 7 zanimljivije je. Činjenica je da čak i ako imate administratorski račun, on kao da nije potpuni administrator. U "sedam" već postoji ugrađeni SuperVizor ili SuperAdministrator i da biste ušli u OS ispod njega, samo trebate ukloniti oznaku iz polja Onemogući račun u Svojstva administratora.

Nakon toga ćemo se ponovo pokrenuti i pri pokretanju će se pojaviti novi račun:

Ovdje još uvijek postoji mala nijansa. U sustavu Windows 7 Home Basic i Starter ne postoje Lokalne politike, što znači da ne možete ukloniti oznaku iz polja.

Ali u redu je, samo trebate pokrenuti (konzola) (desni klik na nju i odaberite Pokreni kao administrator), a zatim unesite u polje

mrežni korisnik Administrator / aktivan: da

i ponovo pokrenite.

Vrijedno je upozoriti vas da kada se prijavite u sistem kao administrator, svi programi (uključujući one koji su u njemu) pokreću se s njegovim privilegijama. To može dati zeleno svjetlo svim vrstama virusa i zlonamjernog softvera.

Pa ipak, preporučljivo je postaviti lozinku za administratorski račun.

U ovom ćemo članku opisati 3 načina za omogućavanje administratorskog računa u sustavu Windows XP.

Pažnja:

Pa krenimo.

Metoda 1

1) Pritisnite Start i odaberite Kontrolna tabla

Ako nemate Počni zatim pomičemo kursor miša u donji desni kut i čekamo pojavu Meni i odaberite Parametri, tada će se otvoriti slično Meniu kojem biramo Kontrolna tabla i slijedite donja uputstva.

4) U prozoru koji se pojavi na kraju liste pronađite i odaberite Upravljanje računarom

5) U prozoru Upravljanje računarom otvaramo Lokalni korisnici

6) Vidimo račun Administrator, otvori

7) Imat ćemo prozor Svojstva: Administrator, u ovom prozoru poništite okvir nasuprot natpisa Onemogući račun, u polju Puno imemožete unijeti ime računa Administrator.

8) Kliknite U redu i zatvorite sve prethodne prozore.

9) Ponovo pokrenite računar. Gotovo! Pribavljena administratorska prava!

Metod 2

Da biste omogućili račun Administrator, trebaš trčati naredbeni redak napredni nivo, slijedite put Start - Svi programi - Windows sistemski alati - naredbeni redak. Kliknite na Komandna linija kliknite desnom tipkom miša i odaberite iz kontekstnog izbornika Pokrenite kao administrator.

Pojavit će se prozor Komandna linija,u nju upisujemo sljedeću naredbu:

Za Windows koji govori engleski: mrežni administrator korisnika / aktivan: da i pritisnite tipku Enter / Enter.

Za Windows koji govori ruski: mrežni administrator / aktivan: da i pritisnite tipku Enter / Enter.

Nakon ulaska vidimo da je naredba uspješno izvršena. Ponovo pokrenite svoj računar. Gotovo! Pribavljena su administratorska prava.

Naredba za onemogućavanje moći Administrator naredba:

Za Windows koji govori engleski: mrežni administrator korisnika / aktivan: br i pritisnite tipku Enter / Enter.

Za Windows koji govori ruski: mrežni administrator korisnika / aktivan: br i pritisnite tipku Enter / Enter.

Također vidimo poruku o uspješno izvedenoj naredbi. Administratorska prava su onemogućena!

Lozinku za administratora možete postaviti i naredbom:

Za Windows koji govori engleski: lozinka mrežnog korisnika i pritisnite tipku Enter.

Za Windows koji govori ruski: lozinka mrežnog korisnika i pritisnite tipku Enter.

Umjesto lozinke, to je vaša lozinka.

Metod 3

1) Alternativni metod za omogućavanje i onemogućavanje računa Administrator... Iskoristimo opciju “ Lokalna sigurnosna politika"(Kliknite Start - Izvršiti(možete nazvati i prečicu na tastaturi pobjeda + R) - i unesite parametar secpol.msc - pritisnite Enter).

2) U prozoru koji se pojavi nalazimo Lokalna politika kliknite ga dva puta lijevim gumbom miša, u padajućem popisu koji pronađemo Sigurnosne opcije a također pritisnite lijevu tipku miša 2 puta. Na pojavljenoj listi parametara u sredini prozora nalazimo Računi: Administrator statusa računa i otvorite ga dvostrukim klikom na lijevu tipku miša.

3) Imat ćemo ovakav prozor:

4) Promijenite parametar u Uključeno i pritisnite uredu... Zatvorite sve prethodne prozore i ponovo pokrenite računar.

5) Gotovo! Pribavljena administratorska prava!

Pažnja: rad s računa glavnog administratora odvija se uz nizak nivo zaštite, jer će se svi programi (i shodno tome virusi) pokretati u ime administratora.